साइबर अपराधियों के पास अपने निपटान में कई प्रकार के उपकरण होते हैं, और अब ऐसा लगता है कि उन्होंने Google अनुवाद को अपनी चाल के बॉक्स में जोड़ दिया है।

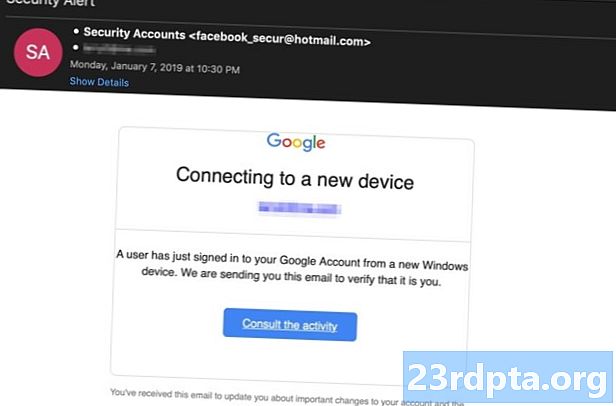

अकामाई के सुरक्षा शोधकर्ता लैरी कैशडॉलर को पिछले महीने एक संदिग्ध ईमेल मिला (h / t: ZDNet), किसी को अपने Google खाते में एक विंडोज मशीन से लॉग इन करने का दावा करता है।

प्रेषक के पते पर एक नज़र से पता चला कि यह नकली था (हॉटमेल पते से)। लेकिन "गतिविधि से परामर्श करें" बटन पर क्लिक करने से पता चला कि हमलावर Google अनुवाद के माध्यम से दुर्भावनापूर्ण URL लोड कर रहा था।

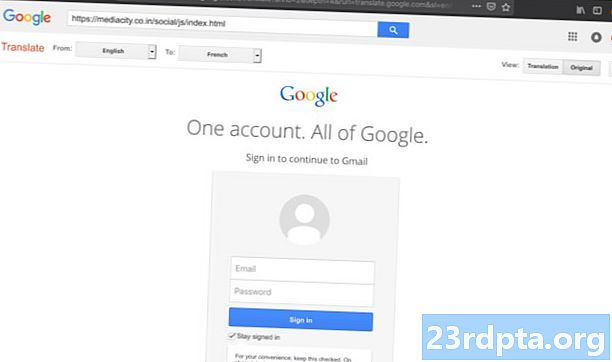

“Google अनुवाद का उपयोग कई चीजों को करता है; यह कई यादृच्छिक पाठ के साथ URL (पता) बार को भरता है, लेकिन सबसे महत्वपूर्ण बात यह है कि पीड़ित एक वैध Google डोमेन देखता है। कुछ मामलों में, यह ट्रिक आपराधिक बायपास एंडपॉइंट को बचाने में मदद करेगी, ”अक्माई ब्लॉग पर कैशडॉलर ने लिखा है।

सौभाग्य से, एक डेस्कटॉप ब्राउज़र स्पष्ट रूप से Google अनुवाद टूलबार (ऊपर देखा गया) दिखाता है, साथ ही प्रेषक द्वारा वास्तविक URL का उपयोग किया जा रहा है। लेकिन सिक्योरिटी रिसर्चर का कहना है कि छोटे स्मार्टफोन में इस्तेमाल किए गए सरलीकृत फॉर्मेटिंग के कारण स्मार्टफोन पर हमला ज्यादा ठोस लगता है।

शोधकर्ता ने यह भी पाया कि हमलावर लालची थे, एक पीड़ित द्वारा अपने Google क्रेडेंशियल्स में प्रवेश करने के बाद एक फर्जी फेसबुक लॉगिन पेज को लोड करना। यह एक बहुत ही टेढ़ी-मेढ़ी चाल है, क्योंकि फेसबुक के पुराने दृश्य शैलियों का उपयोग करने के लिए नकली पृष्ठ दिखाई देता है, और दो हमलों के बीच एक उचित तर्क नहीं दिखता है।

किसी भी घटना में, आप भविष्य में लॉगिन अलर्ट प्राप्त करते समय Google अनुवाद के बजाय एक उचित Google पृष्ठ पर दोबारा जांचना चाहेंगे।