विषय

मिशिगन विश्वविद्यालय और टोक्यो विश्वविद्यालय के इलेक्ट्रो-कम्युनिकेशंस के शोधकर्ताओं द्वारा किए गए विचित्र प्रयोगों की एक श्रृंखला में, Google, अमेज़ॅन, फेसबुक और ऐप्पल के स्मार्ट स्पीकर को लेजर बीम का उपयोग करके हैक किया गया था।

यह एक विज्ञान फाई फिल्म से सीधे कुछ की तरह लग सकता है, लेकिन स्मार्ट स्पीकर को दूर से नियंत्रित करने के लिए आवश्यक सभी 400 डॉलर से कम के उपकरण थे। बदले में, हैक किए गए आवाज-सक्षम उपकरणों को गेराज के दरवाजे खोलने और यहां तक कि कुछ मामलों में वाहनों को शुरू करने में धोखा दिया गया था।

स्मार्ट स्पीकर लेजर हैक कैसे काम करता है?

चूंकि स्मार्ट घरेलू उपकरणों को आमतौर पर दरवाजे या खिड़कियों के पास रखा जाता है, इसलिए लेजर आधारित इस हमले को शुरू करने के लिए हमलावरों की स्पष्ट रेखा हो सकती है।

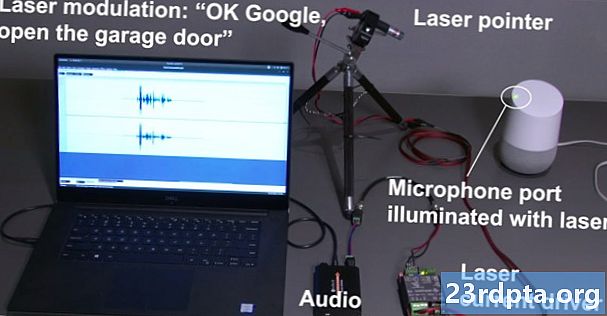

स्मार्ट स्पीकर पर माइक्रोफोन और यहां तक कि स्मार्टफोन ध्वनि को विद्युत संकेतों में परिवर्तित करते हैं। ध्वनि के बजाय, हालांकि, एक हमलावर अनधिकृत वॉयस कमांड को लेजर लाइट बीम में एनकोड कर सकता है।

काम करने की चाल के लिए, दुर्भावनापूर्ण लेजर को स्मार्ट स्पीकर या फोन पर माइक्रोफ़ोन को हिट करने की आवश्यकता होती है। यह दूरस्थ रूप से माइक्रोफोन को हमलावर की आज्ञाओं का प्रतिनिधित्व करने वाले विद्युत संकेतों को लेने का कारण बनता है।

उदाहरण के लिए, एक हैकर इस ट्रिक का उपयोग आपके घर में आवाज नियंत्रित उपकरणों को चालू / बंद करने के लिए कर सकता है या यहां तक कि आपके सामने के दरवाजे को दूर से खोल सकता है।

शोधकर्ता इन नुकीले लेजर बीम को भेजने और 164 फीट की दूरी से अधिकांश स्मार्ट स्पीकर को नियंत्रित करने में सक्षम थे। वे कहते हैं कि विधि का उपयोग करके फोन (एंड्रॉइड और आईओएस दोनों) पर वॉयस असिस्टेंट को दूर से नियंत्रित करना कठिन था।

एंड्रॉइड फोन को केवल 16 फीट की दूरी से नियंत्रित किया जा सकता था, जबकि iPhones को 33 फीट दूर से नियंत्रित किया जा सकता था।

शोधकर्ता अब इस समस्या को कम करने के लिए Google, Apple, Amazon और अन्य के साथ काम कर रहे हैं।

गूगल के प्रवक्ता ने बताया वायर्ड कंपनी शोध पत्र की "बारीकी से समीक्षा" कर रही है। प्रवक्ता ने कहा, "हमारे उपयोगकर्ताओं की सुरक्षा करना सर्वोपरि है, और हम हमेशा अपने उपकरणों की सुरक्षा को बेहतर बनाने के तरीके खोज रहे हैं।"