विषय

- ग्रे हैट हैकिंग क्या है?

- पेश है एथिकल हैकर

- हैकिंग कैसे होती है?

- हैकर्स कैसे हैक करते हैं: शीर्ष रणनीतियां

- फिशिंग अटैक

- एसक्यूएल इंजेक्षन

- ज़ीरो-डे शोषण

- पशु बल का आक्रमण

- डॉस अटैक

- एक नैतिक हैकर के रूप में आपकी नौकरी

- एक नैतिक हैकर के रूप में कैसे शुरुआत करें

जब आप हैकर्स के बारे में सोचते हैं, तो आप बड़ी कंपनियों से संवेदनशील डेटा को स्टील करने की कोशिश करने वाले हुडियों में लोगों के बारे में सोचते हैं - एथिकल हैकिंग एक ऑक्सीमोरन की तरह लगता है।

सच्चाई बहुत से लोग हैं जो हैकिंग में उतर जाते हैं, पूरी तरह से ईमानदार कारणों से ऐसा करते हैं। हैकिंग सीखने के लिए बहुत सारे अच्छे कारण हैं। इन्हें तटस्थ "ग्रे हैट" कारणों और उत्पादक "व्हाइट हैट" कारणों में वर्गीकृत किया जा सकता है।

ग्रे हैट हैकिंग क्या है?

सबसे पहले, टिंकरिंग का प्यार है: यह देखते हुए कि चीजें कैसे काम करती हैं, और खुद को सशक्त बनाती हैं। वही आवेग जो एक बच्चे को एक घड़ी को अलग करने के लिए ड्राइव करता है और रिवर्स इंजीनियर को यह देखने के लिए प्रेरित कर सकता है कि क्या आप एक्स प्रोग्राम या वाई की सुरक्षा को समान रूप से प्रभावी रूप से बायपास कर सकते हैं।

यह पता करने के लिए आश्वस्त है कि आप ऑनलाइन अपना बचाव कर सकते हैं

उम्मीद है कि आपको कभी भी ईमेल खाते में हैक करने की आवश्यकता नहीं होगी, लेकिन आपको जानना होगा सकता है यदि आवश्यक हो (आपकी बहन का अपहरण कर लिया गया है!) फिर भी अपील कर रहा है। यह मार्शल आर्ट्स की तरह है। हम में से अधिकांश आशा करते हैं कि कभी भी वास्तविक के लिए संघर्ष करने की आवश्यकता नहीं होगी, लेकिन यह जानने के लिए आश्वस्त है कि आप अपना बचाव कर सकते हैं।

हैकिंग वास्तव में आत्मरक्षा का एक उपयोगी साधन हो सकता है। एथिकल हैकिंग का एक परिचय पढ़कर, आप वेब पर अपनी गोपनीयता और सुरक्षा के खतरों के बारे में जान सकते हैं। ऐसा करने में, आप संभावित हमलों से पहले खुद की रक्षा कर सकते हैं और होशियार निर्णय ले सकते हैं। इंटरनेट ऑफ थिंग्स की सुबह के साथ, हमारे जीवन का अधिक से अधिक "ऑनलाइन" होने जा रहा है, डेटा सुरक्षा की मूल बातें सीखना जल्द ही आत्म-संरक्षण का विषय बन सकता है।

पेश है एथिकल हैकर

एथिकल हैकिंग भी अत्यधिक मुद्रीकरण योग्य है। यदि आप एक जीवित के लिए सुरक्षा प्रणालियों को बायपास करना चाहते हैं, तो उस छोर तक कई अत्यधिक लाभदायक कैरियर पथ हैं। आप एक सूचना सुरक्षा विश्लेषक, एक पंचर, एक सामान्य आईटी पेशेवर के रूप में काम कर सकते हैं, या आप अपने कौशल को पाठ्यक्रमों और ई-पुस्तकों के माध्यम से ऑनलाइन बेच सकते हैं। जबकि स्वचालन और डिजिटलीकरण से कई नौकरियां खत्म हो रही हैं, सुरक्षा विशेषज्ञों की मांग केवल बढ़ेगी।

एथिकल हैकिंग अत्यधिक मुद्रीकरण योग्य है

कोई भी व्यक्ति जो इनमें से किसी भी क्षेत्र में काम करता है, आम तौर पर "नैतिक हैकर" शब्द से हमारा मतलब होता है।

हैकिंग कैसे होती है?

एक बुनियादी स्तर पर, एथिकल हैकर्स सिस्टम की सुरक्षा का परीक्षण करते हैं। किसी भी समय आप किसी ऐसे सिस्टम का उपयोग नहीं करते हैं, जिसका आप इरादा नहीं करते हैं, आप "हैक" कर रहे हैं, आम तौर पर, इसका मतलब है सिस्टम के "इनपुट" का आकलन करना।

किसी नेटवर्क पर पोर्ट खोलने के लिए इनपुट्स वेबसाइट पर मौजूद फॉर्म से कुछ भी हो सकते हैं। ये कुछ सेवाओं के साथ बातचीत करने के लिए आवश्यक हैं, लेकिन वे हैकर्स के लिए लक्ष्य का प्रतिनिधित्व करते हैं।

कभी-कभी बॉक्स के बाहर सोचने का मतलब हो सकता है। चारों ओर पड़ी एक यूएसबी स्टिक छोड़ दें और अक्सर कोई ऐसा व्यक्ति जो इसे ढूंढता है, उसे इसमें प्लग कर देगा। यह उस यूएसबी स्टिक के मालिक को प्रभावित सिस्टम पर भारी नियंत्रण प्रदान कर सकता है। बहुत सारे इनपुट हैं जिन्हें आप आमतौर पर एक खतरे के रूप में नहीं मान सकते हैं, लेकिन एक प्रेमी हैकर उन्हें शोषण करने का एक तरीका मिल सकता है।

अधिक जानकारी का अर्थ है "हमलावर सतह", या हमलावरों के लिए अधिक अवसर। यह एक कारण है कि लगातार नई सुविधाओं को जोड़ना (जिसे फीचर ब्लोट के रूप में जाना जाता है) डेवलपर्स के लिए हमेशा ऐसा अच्छा विचार नहीं है। एक सुरक्षा विश्लेषक अक्सर किसी भी अनावश्यक इनपुट को हटाकर उस हमले की सतह को कम करने की कोशिश करता है।

हैकर्स कैसे हैक करते हैं: शीर्ष रणनीतियां

एक प्रभावी नैतिक हैकर होने के लिए, आपको यह जानना होगा कि आप किसके खिलाफ हैं। एक नैतिक हैकर या "पंचर" के रूप में, ग्राहकों के खिलाफ इस प्रकार के हमलों का प्रयास करना आपका काम होगा ताकि आप उसके बाद कमजोरियों को बंद करने का अवसर प्रदान कर सकें।

ग्राहकों के खिलाफ इस प्रकार के हमलों का प्रयास करना आपका काम होगा

ये कुछ तरीके हैं जो एक हैकर नेटवर्क में सेंध लगाने की कोशिश कर सकता है:

फिशिंग अटैक

एक फ़िशिंग हमला "सोशल इंजीनियरिंग" का एक रूप है, जहां एक हैकर सीधे नेटवर्क के बजाय उपयोगकर्ता ("वेटवेयर") को लक्षित करता है। वे ऐसा करने का प्रयास करके उपयोगकर्ता को स्वेच्छा से अपना विवरण सौंपने का प्रयास करते हैं, शायद एक आईटी मरम्मत करने वाले व्यक्ति के रूप में प्रस्तुत करते हैं, या एक ईमेल भेजते हैं जो एक ब्रांड से प्रतीत होता है जो वे और विश्वास के साथ व्यवहार करते हैं (इसे स्पूफिंग कहा जाता है)। वे विवरणों को एकत्र करने के साथ एक फर्जी वेबसाइट भी बना सकते हैं।

इसके बावजूद, हमलावर को बस एक खाते में साइन इन करने के लिए उन विवरणों का उपयोग करने की आवश्यकता होती है और वे नेटवर्क तक पहुंच सकते हैं।

स्पीयर फ़िशिंग फ़िशिंग है जो किसी संगठन के भीतर एक विशिष्ट व्यक्ति को लक्षित करता है। व्हेलिंग का अर्थ है सबसे बड़े कहुनाओं पर हमला करना - उच्च पदस्थ अधिकारी और प्रबंधक। अधिकांश मामलों में फ़िशिंग को अक्सर किसी भी कंप्यूटर कौशल की आवश्यकता नहीं होती है। कभी-कभी सभी हैकर को ईमेल पते की आवश्यकता होती है।

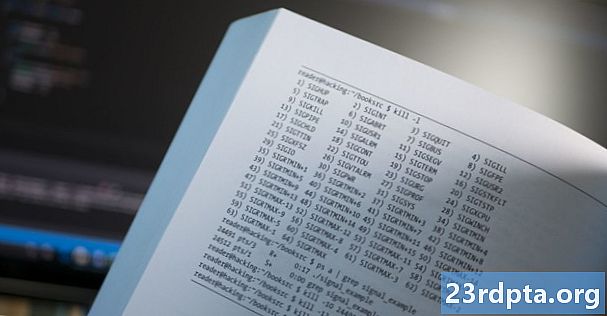

एसक्यूएल इंजेक्षन

यह एक हैकर्स के चित्र बनाते समय आप जो कल्पना करते हैं, वह शायद थोड़ा करीब है। स्ट्रक्चर्ड क्वेरी लैंग्वेज (एसक्यूएल) एक फैंसी तरीका है जो कमांड्स की एक श्रृंखला का वर्णन करता है जिसका उपयोग आप डेटाबेस में संग्रहीत डेटा में हेरफेर करने के लिए कर सकते हैं। जब आप एक नया उपयोगकर्ता पासवर्ड बनाने के लिए वेबसाइट पर एक फॉर्म सबमिट करते हैं, तो यह सामान्य रूप से उस डेटा सहित तालिका में एक प्रविष्टि बनाएगा।

कभी-कभी प्रपत्र अनजाने में भी आदेशों को स्वीकार कर लेगा, जो किसी हैकर को प्रविष्टियों को अवैध रूप से पुनर्प्राप्त या हेरफेर करने की अनुमति दे सकता है।

एक बड़ी वेबसाइट या वेब ऐप पर मैन्युअल रूप से इन अवसरों की तलाश में हैकर या पेंटर को भारी मात्रा में समय लगेगा, जो कि हाजीव जैसे उपकरण आते हैं। यह स्वचालित रूप से शोषण करने के लिए कमजोरियों की तलाश करेगा, जो बेहद उपयोगी है। सुरक्षा विशेषज्ञों के लिए, लेकिन अशुभ इरादे वाले लोगों के लिए भी।

ज़ीरो-डे शोषण

एक शून्य-दिन का शोषण एक सॉफ्टवेयर की कोडिंग या सुरक्षा प्रोटोकॉल में कमजोरियों की तलाश में काम करता है, इससे पहले कि डेवलपर के पास उन्हें पैच करने का अवसर हो। इसमें किसी कंपनी के स्वयं के सॉफ़्टवेयर को लक्षित करना शामिल हो सकता है, या इसमें उपयोग करने वाले सॉफ़्टवेयर को लक्षित करना शामिल हो सकता है। एक प्रसिद्ध हमले में, हैकर्स शून्य दिन के कारनामे के साथ कंपनी के कार्यालय में सुरक्षा कैमरों का उपयोग करने में कामयाब रहे। वहां से, वे कुछ भी रिकॉर्ड करने में सक्षम थे जो उन्हें रुचि रखते थे।

एक हैकर इस सुरक्षा दोष का फायदा उठाने के लिए डिज़ाइन किया गया मैलवेयर बना सकता है, जिसे वे फिर लक्ष्य की मशीन पर गुप्त रूप से स्थापित करेंगे। यह एक प्रकार की हैकिंग है जो कोड को जानने के तरीके से लाभान्वित होती है।

पशु बल का आक्रमण

एक क्रूर बल हमला एक पासवर्ड और उपयोगकर्ता नाम संयोजन को क्रैक करने की एक विधि है। यह एक बार में हर संभव संयोजन से गुजरने तक काम करता है जब तक कि यह विजेता जोड़ी को हिट नहीं करता है - जैसे कि एक बर्गलर एक सुरक्षित पर संयोजन के माध्यम से जा सकता है। इस पद्धति में आमतौर पर सॉफ्टवेयर का उपयोग शामिल होता है जो उनकी ओर से प्रक्रिया को संभाल सकता है।

डॉस अटैक

एक इनकार सेवा (DOS) हमले का मतलब किसी विशेष सर्वर को कुछ समय के लिए नीचे ले जाना है, जिसका अर्थ है कि यह अब अपनी सामान्य सेवाएं प्रदान करने में सक्षम नहीं है। इसलिए यह नाम!

डॉस के हमलों को पिंग करके किया जाता है या अन्यथा किसी सर्वर पर ट्रैफ़िक भेजते समय कई बार यह ट्रैफ़िक से अभिभूत हो जाता है। इसके लिए सैकड़ों हज़ारों अनुरोध या लाखों की आवश्यकता हो सकती है।

कई कंप्यूटरों में सबसे बड़े DOS हमलों को "वितरित" किया जाता है (सामूहिक रूप से एक बॉटनेट के रूप में जाना जाता है), जो हैकर्स द्वारा मैलवेयर का उपयोग करके लिया गया है। इससे वे DDOS हमले करते हैं।

एक नैतिक हैकर के रूप में आपकी नौकरी

यह विभिन्न तरीकों और रणनीतियों का एक छोटा सा चयन है जो हैकर्स अक्सर नेटवर्क तक पहुंचने के लिए नियोजित करते हैं। कई लोगों के लिए एथिकल हैकिंग की अपील का हिस्सा रचनात्मक रूप से सोच रहा है और सुरक्षा में अन्य कमजोरियों की तलाश में है।

एक नैतिक हैकर के रूप में, आपका काम किसी कंपनी की सुरक्षा का परीक्षण करने के लिए कमजोरियों को स्कैन करना, पहचानना और फिर हमला करना होगा। एक बार जब आप इस तरह के छेद पाते हैं, तो आप एक रिपोर्ट प्रदान करेंगे जिसमें उपचारात्मक कार्रवाई शामिल होनी चाहिए।

उदाहरण के लिए, यदि आप एक सफल फ़िशिंग हमले का संचालन करने के लिए थे, तो आप कर्मचारियों के लिए प्रशिक्षण की सिफारिश कर सकते हैं, जो कि धोखाधड़ी वाले एस की पहचान करने में बेहतर होंगे। यदि आपको नेटवर्क पर कंप्यूटर पर शून्य दिन का मैलवेयर मिला है, तो आप कंपनी को बेहतर फायरवॉल और एंटी-वायरस सॉफ़्टवेयर स्थापित करने की सलाह दे सकते हैं। आप सुझाव दे सकते हैं कि कंपनी अपने सॉफ़्टवेयर को अपडेट करे, या कुछ विशेष उपकरणों का उपयोग पूरी तरह से बंद कर दे। यदि आपको कंपनी के स्वयं के सॉफ़्टवेयर में कमज़ोरी दिखाई देती है, तो आप इन्हें देव टीम की ओर इंगित कर सकते हैं।

एक नैतिक हैकर के रूप में कैसे शुरुआत करें

यदि यह आपको दिलचस्प लगता है, तो ऑनलाइन बहुत सारे पाठ्यक्रम हैं जो नैतिक हैकिंग सिखाते हैं। यहाँ एक द एथिकल हैकर बूटकैम्प बंडल कहा जाता है।

आपको एक सूचना सुरक्षा विश्लेषक बनने के बारे में हमारी पोस्ट भी देखनी चाहिए जो आपको सबसे अच्छा प्रमाणपत्र, काम खोजने के लिए सबसे अच्छी जगहें, और बहुत कुछ दिखाएगा।